Tóm tắt nhanh

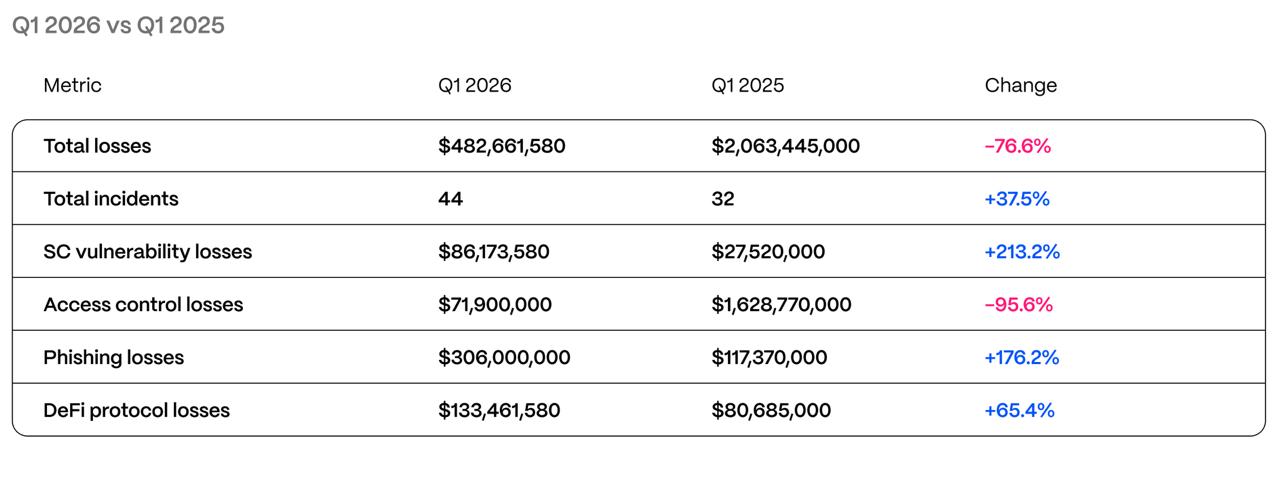

- Web3 thiệt hại 482 triệu USD trong 44 vụ hack, phishing chiếm phần lớn với hơn 300 triệu USD

- Các cuộc tấn công chuyển dịch từ smart contract sang hạ tầng, con người và quản lý khóa

- Quy định toàn cầu siết chặt, yêu cầu dự án nâng cấp hệ thống bảo mật theo tiêu chuẩn mới

Bức tranh tổng thể: Thiệt hại lớn nhưng cấu trúc rủi ro thay đổi

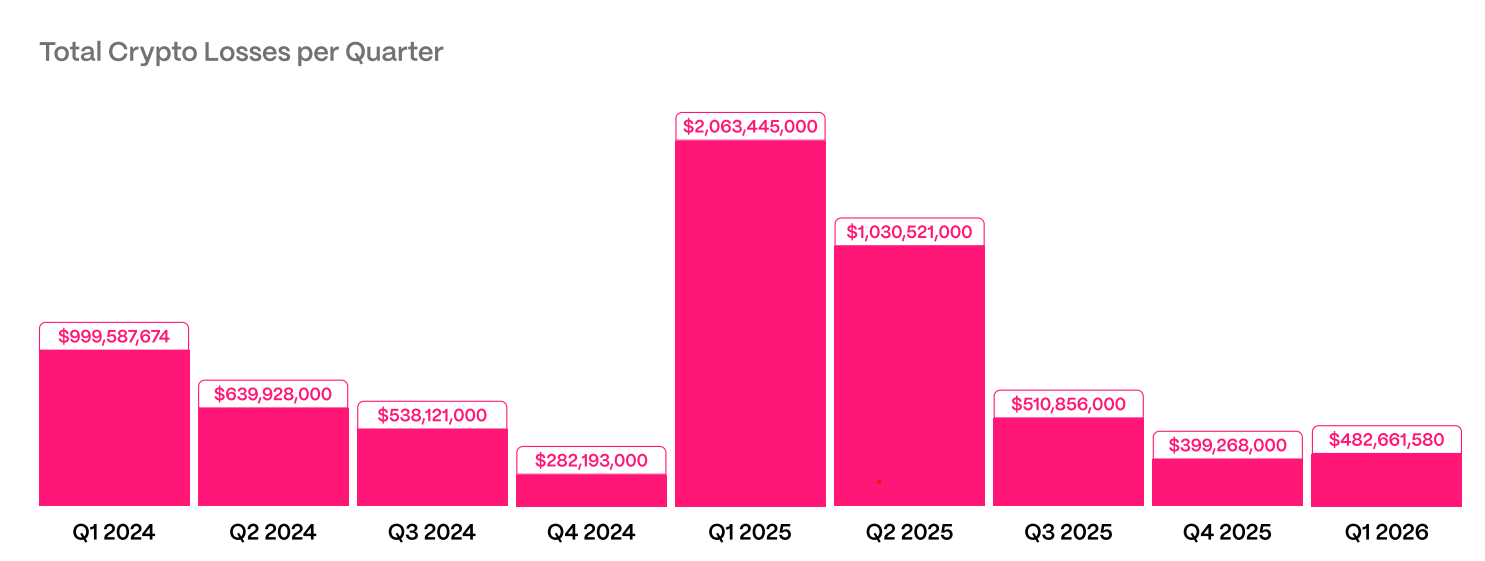

Quý I/2026 ghi nhận một bức tranh an ninh mạng đầy biến động trong lĩnh vực Web3, khi tổng thiệt hại từ các vụ hack và lừa đảo lên tới 482 triệu USD, theo báo cáo từ Hacken.

Dù con số này thấp hơn so với cùng kỳ năm trước thời điểm xảy ra các “mega hack” hàng tỷ USD nhưng điều đáng chú ý là sự gia tăng về số lượng sự cố. Tổng cộng có 44 vụ tấn công được ghi nhận, phản ánh xu hướng phân mảnh: ít vụ lớn nhưng nhiều vụ quy mô trung bình.

Đáng nói hơn, bản chất của các cuộc tấn công đang thay đổi rõ rệt, khi hacker không còn tập trung chủ yếu vào smart contract như trước.

Phishing và social engineering trở thành mối đe dọa chính

Phishing và các hình thức lừa đảo dựa trên yếu tố con người đã chiếm tới 306 triệu USD thiệt hại, tương đương phần lớn tổng tổn thất trong quý.

Một vụ lừa đảo liên quan đến ví phần cứng trị giá 282 triệu USD trong tháng 1 đã chiếm hơn một nửa tổng thiệt hại, cho thấy mức độ nguy hiểm của các hình thức tấn công này.

Ngoài ra, các chiến thuật như giả danh nhà đầu tư (fake VC), tấn công qua cuộc gọi video hoặc xâm nhập thiết bị cá nhân cũng ngày càng phổ biến. Một ví dụ điển hình là vụ tấn công nhắm vào Step Finance, gây thiệt hại khoảng 40 triệu USD.

Điểm chung của các cuộc tấn công này là không cần khai thác lỗ hổng kỹ thuật phức tạp, mà tận dụng sự thiếu cảnh giác hoặc quy trình bảo mật yếu từ phía con người.

Smart contract không còn là “điểm yếu lớn nhất”

Trong khi phishing chiếm ưu thế, các vụ khai thác smart contract chỉ gây thiệt hại khoảng 86,2 triệu USD thấp hơn đáng kể so với các năm trước.

Tuy nhiên, điều này không có nghĩa là smart contract đã an toàn hơn hoàn toàn. Nhiều vụ tấn công vẫn xuất phát từ các hợp đồng cũ (legacy code) hoặc các lỗ hổng đã được biết đến từ lâu nhưng chưa được khắc phục.

Ví dụ, một dự án như Truebit đã mất hơn 26 triệu USD do lỗi trong hợp đồng Solidity được triển khai từ nhiều năm trước. Trong khi đó, Venus Protocol bị tấn công theo mô hình “donation attack” đã tồn tại từ năm 2022.

Điều này cho thấy vấn đề không nằm ở công nghệ mới, mà ở việc duy trì và cập nhật hệ thống cũ.

Lỗ hổng nằm ở hạ tầng và quản lý vận hành

Theo nhận định từ CEO của Hacken, những tổn thất lớn nhất hiện nay thường không đến từ code, mà từ các lớp hạ tầng và vận hành.

Các sự cố như lộ khóa truy cập, lỗi cấu hình cloud, hoặc quản lý key kém đã gây thiệt hại thêm khoảng 71,9 triệu USD trong quý. Một ví dụ là vụ rò rỉ hệ thống quản lý khóa AWS tại Resolv Labs, gây thiệt hại 25 triệu USD.

Đáng chú ý, ngay cả những dự án đã được audit nhiều lần vẫn không tránh khỏi rủi ro. Sáu dự án đã được kiểm toán trong đó có dự án trải qua tới 18 lần audit vẫn ghi nhận tổng thiệt hại gần 38 triệu USD.

Nguyên nhân là do các dự án lớn thường có TVL cao, trở thành mục tiêu hấp dẫn hơn cho hacker.

Quy định toàn cầu bắt đầu siết chặt

Sự gia tăng của các vụ tấn công đang thúc đẩy các cơ quan quản lý trên toàn cầu tăng cường giám sát. Tại châu Âu, các khung pháp lý như MiCA và DORA đã bước vào giai đoạn thực thi mạnh mẽ hơn.

Các khu vực khác như Dubai, Singapore hay UAE cũng đang áp dụng các tiêu chuẩn nghiêm ngặt hơn về báo cáo sự cố, quản lý rủi ro và yêu cầu vốn.

Những quy định này đang tạo ra một “chuẩn mới” cho các dự án Web3, buộc họ phải triển khai các hệ thống giám sát liên tục, kiểm soát tài sản và phản ứng nhanh với sự cố.

Tương lai bảo mật Web3: Cần tiếp cận đa lớp

Báo cáo cho thấy các dự án cần chuyển từ tư duy “audit là đủ” sang mô hình bảo mật đa lớp. Điều này bao gồm việc giám sát on-chain 24/7, thiết lập cơ chế tự động ngắt (circuit breaker) và cải thiện quy trình phản ứng sự cố.

Ngoài ra, yếu tố con người cũng cần được chú trọng hơn, thông qua đào tạo nhận thức bảo mật và kiểm soát truy cập chặt chẽ.

Trong bối cảnh các nhóm hacker ngày càng tinh vi – đặc biệt là các tổ chức có liên hệ với quốc gia – việc nâng cấp toàn diện hệ thống bảo mật không còn là lựa chọn, mà là yêu cầu bắt buộc.

Kết luận

Quý I/2026 đánh dấu một bước chuyển quan trọng trong cách các cuộc tấn công Web3 diễn ra. Khi trọng tâm dịch chuyển từ smart contract sang con người và hạ tầng, các dự án cần thay đổi cách tiếp cận bảo mật để thích ứng.

Dù tổng thiệt hại không đạt mức kỷ lục, nhưng sự gia tăng về số lượng và độ tinh vi của các vụ tấn công cho thấy rủi ro vẫn đang hiện hữu. Trong bối cảnh quy định ngày càng siết chặt, chỉ những dự án có hệ thống bảo mật toàn diện mới có thể tồn tại và phát triển bền vững.

Đọc thêm:

- Rainbow Six Siege bị hacker phát hai tỷ credits cho người chơi

- Aevo bị hack thiệt hại 2,7 triệu USD sau sự cố nâng cấp oracle

- Balancer công bố kế hoạch hoàn trả 8 triệu USD sau vụ hack 128 triệu USD

English

English

_thumb_720.jpg)