42 triệu USD bị rút khỏi GMX Vault, chuyển sang Ethereum

Theo dữ liệu từ DeBank, một lượng lớn tài sản đã được rút khỏi các smart contract liên quan đến GMX Vault chỉ trong thời gian ngắn. Số tiền này sau đó được bridge sang Ethereum, chuyển vào địa chỉ ví 0xdf33…5221, được cho là do kẻ tấn công kiểm soát.

GMX(@GMX_IO) was hacked for $42M.

— Lookonchain (@lookonchain) July 9, 2025

Currently, the hacker has bridged $9.65M to #Ethereum and exchanged them into $DAI and $ETH.https://t.co/mnWxs3za6e pic.twitter.com/ursqBA71dZ

Thông tin ban đầu cho thấy hacker bridged USDC từ Arbitrum sang Ethereum, sau đó nhanh chóng swap thành DAI – động thái thường thấy nhằm né tránh việc đóng băng từ phía Circle, tổ chức phát hành USDC.

Tuy nhiên, Circle đã bị chỉ trích mạnh mẽ do không đóng băng USDC kịp thời, bất chấp việc hacker có thời điểm nắm giữ đến 30 triệu USD USDC. Trong khi đó, Tether (USDT) đã có hành động phong tỏa ngay nhưng không thành công.

.@circle USDC freeze response time is an absolute joke

— ultra (@0x_ultra) July 9, 2025

GMX exploiter address at some point held $30M in USDC and keeps swapping tokens for USDC with no blacklisting in sight

address holds $4.3m USDC right now

its been more than 1h since the exploit took place pic.twitter.com/3iGmCyI2Kf

Nguyên nhân: Lỗi re-entrancy trong quá trình mint GLP V2

Một phân tích đáng chú ý từ người dùng có tài khoản @thatdegenvc trên X cho rằng cuộc tấn công bắt nguồn từ một lỗi tái nhập (re-entrancy bug) trong mô hình mint GLP V2 của GMX. Lỗi này cho phép hacker thực hiện một vòng lặp khai thác, liên tục mint GLP với số lượng vượt mức cho phép, từ đó rút sạch tài sản từ pool thanh khoản.

given the gmx glp v2 hack just now, raises flags on the POOL-to-PEER structure

— t0-0mmy (@thatdegenvc) July 9, 2025

hip-3 is going to open up a huge avenue of new startups built on hyperliquid to house other GLP-like projects like Ostium instead

ie: an ostium is better suited to build as an hip-3 market, given… pic.twitter.com/fd7JGt7FY2

Điều này một lần nữa đặt dấu hỏi lớn về mức độ an toàn của các mô hình cấu trúc pool-to-peer tương tự GMX. Một số nhà phát triển thuộc hệ sinh thái Hyperliquid đã bắt đầu cân nhắc chuyển đổi kiến trúc, ưu tiên triển khai qua orderbook HIP-3 trên Hypercore để giảm thiểu các rủi ro tương tự.

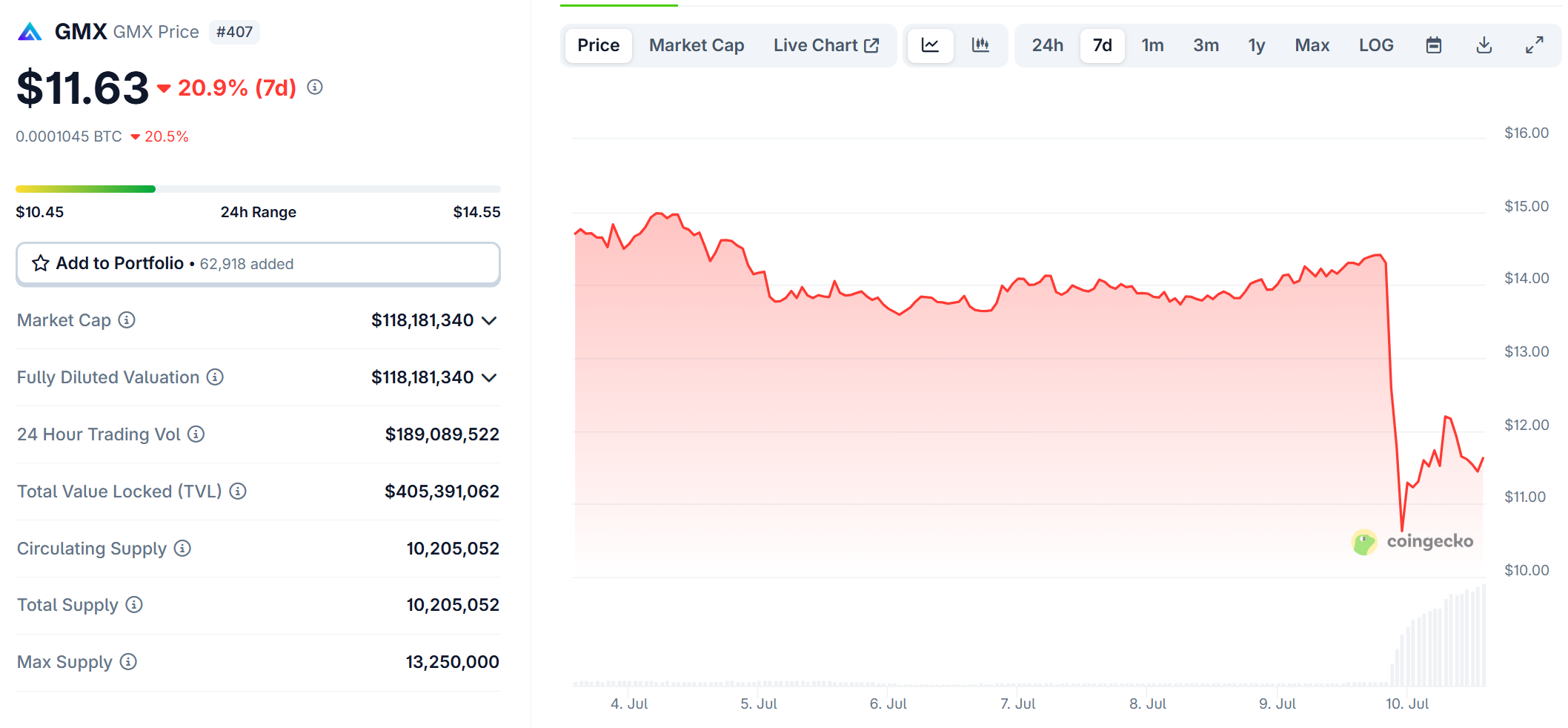

Giá token GMX giảm mạnh, đội ngũ xác nhận sự cố

Ngay sau khi thông tin vụ hack lan rộng, giá token GMX đã lao dốc hơn 10%, từ vùng 14 USD xuống quanh 12 USD chỉ trong vài giờ. Áp lực bán xuất hiện mạnh mẽ do lo ngại về tác động dài hạn của sự cố này đến niềm tin nhà đầu tư cũng như thanh khoản nền tảng.

Đội ngũ GMX đã xác nhận sự cố qua tài khoản chính thức trên mạng xã hội X, đồng thời cảnh báo các dự án khác đang sử dụng GMX V1 cần hành động khẩn cấp, điều chỉnh code để tránh bị khai thác tiếp.

Ngoài ra, GMX đã gửi một thông điệp on-chain tới hacker, kêu gọi trả lại 90% số tiền để nhận 10% còn lại như phần thưởng bug bounty, theo tinh thần “white-hat rescue” thường thấy trong các vụ hack DeFi.

Tác động rộng hơn đến thị trường DeFi

Vụ hack GMX là lời cảnh tỉnh mới cho cộng đồng DeFi về lỗ hổng bảo mật trong các mô hình pool-based, đặc biệt khi triển khai các cơ chế tự động như mint/redeem token phái sinh.

Trong bối cảnh lượng vốn đổ vào các nền tảng phái sinh on-chain ngày càng lớn, yêu cầu kiểm toán kỹ lưỡng, mô phỏng rủi ro và đánh giá lại kiến trúc nền tảng là điều bắt buộc – nhất là khi các đối thủ như Hyperliquid hay Aevo đang lựa chọn hướng đi dựa trên orderbook truyền thống kết hợp zk-rollup, thay vì mô hình pool vốn dễ bị khai thác như trường hợp của GMX.

Tổng kết

Cuộc tấn công vào GMX với thiệt hại lên đến 42 triệu USD là một lời nhắc nhở mạnh mẽ về tính dễ tổn thương của các giao thức DeFi, bất kể quy mô hay danh tiếng. Trong khi đội ngũ vẫn đang điều tra và nỗ lực thương lượng với hacker, cộng đồng crypto một lần nữa chứng kiến tầm quan trọng của bảo mật smart contract và cơ chế quản trị rủi ro linh hoạt trong thế giới phi tập trung.

Đọc thêm:

English

English

_thumb_720.jpg)